- Autor Abigail Brown brown@technologyhumans.com.

- Public 2023-12-17 06:45.

- Última modificación 2025-01-24 12:07.

El espionaje y las escuchas telefónicas son más fáciles que nunca debido a la gran cantidad de datos capturados y almacenados en dispositivos como los teléfonos inteligentes. Desde nuestras comunicaciones hasta los lugares que visitamos y las redes sociales que frecuentamos, nuestros teléfonos contienen información confidencial sobre nosotros y nuestras actividades. Dispositivos como el iPhone contienen funciones que protegen la privacidad digital y evitan el espionaje del gobierno.

Usar una VPN para navegar por Internet

La navegación web es una actividad que casi todo el mundo realiza en un teléfono, por lo que es una de las primeras cosas que se deben proteger para evitar el espionaje del iPhone. Una manera fácil de proteger su privacidad de navegación web es con una VPN.

Las VPN son redes privadas virtuales que enrutan el tráfico desde un teléfono a través de un túnel privado y utilizan el cifrado para codificar los datos. Si alguien logra captar lo que estás haciendo, obtendrá un puñado de basura que es imposible de descifrar.

Si bien ha habido informes de gobiernos que pueden descifrar algunas VPN, usar una proporciona más protección que no hacerlo. Se requieren dos cosas para usar una VPN con un iPhone: una suscripción VPN de un proveedor de servicios VPN y un método para ingresar la información del proveedor en el teléfono (como una aplicación VPN).

El iPhone tiene capacidades de VPN integradas, pero también hay opciones de VPN de terceros en la App Store, como ExpressVPN, IPVanish y NordVPN.

Usar siempre la navegación privada

Cada vez que navega por Internet, ya sea a través de una VPN o no, Safari identifica y registra su historial de navegación. Es relativamente fácil acceder a esta información si alguien accede a su teléfono.

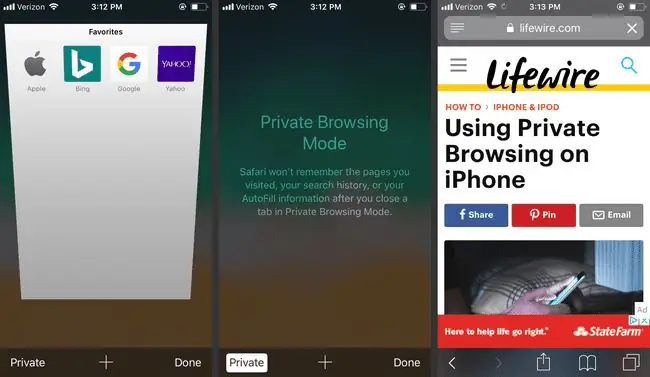

Evite dejar un rastro de datos de navegación web utilizando el modo de navegación privada. Esta función está integrada en Safari y en la mayoría de los demás navegadores web y garantiza que, en el momento en que cierre la pestaña, no quede ninguna prueba de que visitó esos sitios en su iPhone.

Para acceder al modo de navegación privada en Safari, toca el ícono de dos cuadrados en la esquina inferior derecha, luego toca Privado. Cualquier pestaña que abra en este modo se considera privada y no se registrará en su historial de navegación.

Cierra las pestañas cuando hayas terminado para borrarlas. Safari los mantiene abiertos cuando cierras la aplicación o cambias al modo normal. Toca x en la parte superior de cada pestaña para cerrarla definitivamente.

Usar una aplicación de chat encriptada

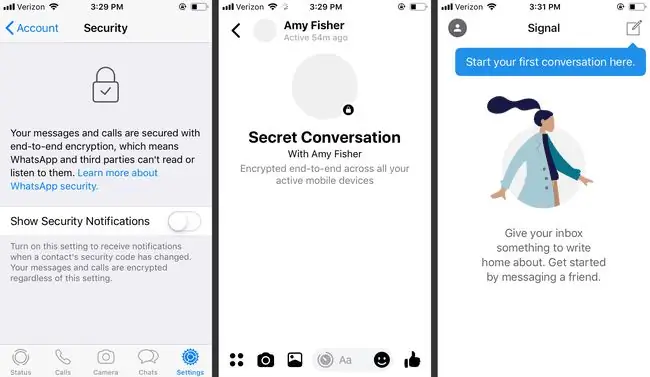

Escuchar conversaciones puede generar una tonelada de información útil, a menos que estas conversaciones no se puedan descifrar. Para proteger sus conversaciones de chat, use una aplicación de chat con cifrado de extremo a extremo.

Esto significa que cada paso de un chat, desde su teléfono hasta el servidor de chat y el teléfono del destinatario, está encriptado. La plataforma iMessage de Apple funciona de esta manera, al igual que otras aplicaciones de chat. iMessage es una gran opción ya que Apple se ha opuesto firmemente a la creación de una puerta trasera para que el gobierno acceda a las conversaciones.

Asegúrese de que nadie en sus chats grupales de iMessage use Android u otro sistema operativo porque la mensajería multiplataforma rompe el cifrado de toda la conversación de iMessage.

Si necesita enviar un mensaje de texto a alguien que no usa iMessage, use una aplicación que fuerce el cifrado sin importar en qué plataforma se ejecute. WhatsApp, Facebook Secret Conversations, Signal, Telegram Messenger y Viber son algunos ejemplos.

No utilice correo electrónico no seguro

El cifrado es la mejor manera de combatir el espionaje del iPhone, pero cifrar los mensajes de texto, las llamadas y la navegación web no son suficientes si utiliza un proveedor de correo electrónico no seguro.

Actualice su servicio de correo electrónico a un nivel que admita cifrado, o elimine su proveedor de correo electrónico y elija un servicio que prometa que no (o no puede, debido al cifrado) revelar sus correos electrónicos a las autoridades gubernamentales. Existen varios proveedores de correo electrónico excelentes, pero no todos pueden hacer estas promesas. Además, de los proveedores cifrados, algunos han cerrado debido a la presión del gobierno.

Si necesita un servicio de correo electrónico seguro, utilice uno que sea similar a ProtonMail o Hushmail.

Las direcciones de correo electrónico desechables suelen ser seguras: algunas eliminan correos electrónicos todos los días o cada pocas horas. Lea las características de seguridad del servicio para estar seguro.

Salir de las redes sociales

Las redes sociales se utilizan cada vez más para comunicar y organizar viajes y eventos. El acceso del gobierno a las redes sociales revela tu red de amigos, actividades, movimientos y planes.

La mejor manera de evitar el espionaje es no publicar cosas en las redes sociales que puedan usarse para rastrear su paradero y hábitos. También es importante cerrar sesión en sus cuentas de redes sociales cuando termine de usarlas porque el acceso remoto a su teléfono puede revelar datos a los que normalmente solo usted tiene acceso.

Bloquea tu iPhone

El espionaje no solo ocurre a través de Internet. También puede ocurrir cuando la policía, los agentes de inmigración y aduanas y otras entidades gubernamentales obtienen acceso físico a un iPhone. Es importante proteger su teléfono del acceso físico.

Establece un código de acceso en tu iPhone para asegurarte de que si alguien lo tiene, necesitará obtener tu contraseña antes de poder ver cualquier cosa almacenada en él. Abra Configuración y busque la opción Face ID & Passcode o Touch ID & Passcode. Luego, elija un código de acceso de 4 o 6 dígitos, un código alfanumérico personalizado o Face ID si su teléfono lo admite.

Cuanto más complejo sea el código de acceso, más difícil será acceder a él. Sin embargo, asegúrese de usar el código de acceso más complejo que pueda recordar, pero evite escribirlo o aumentará la probabilidad de que alguien lo encuentre.

Mira estos ejemplos de contraseñas seguras si necesitas ayuda para comprender cómo crear una contraseña compleja para tu iPhone.

Activa el modo de autodestrucción

El iPhone incluye una función que elimina automáticamente sus datos si se ingresa una contraseña incorrecta 10 veces. Esta es una gran característica si desea mantener la información en privado, incluso a costa de perderlo todo. Esta opción está en la aplicación Configuración en Face ID & Passcode o Touch ID & Passcode HabilitarBorrar datos para activarlo.

Demasiados intentos de desbloquear un iPhone con el código de acceso incorrecto pueden provocar que se deshabilite. Aprende a solucionar el error "iPhone está desactivado".

Desactivar Touch ID (en algunos casos)

Puede pensar que usar una función de inicio de sesión basada en huellas dactilares como Touch ID es demasiado poderosa para piratear porque, después de todo, requiere su huella digital física. Sin embargo, es posible que las figuras de autoridad en su país no tengan ningún problema en obligarlo a proporcionarlo.

Si estás en una situación en la que crees que te pueden arrestar, es inteligente desactivar Touch ID para que no te obliguen a poner el dedo en el sensor del iPhone. En su lugar, confíe en un código de acceso complejo para proteger sus datos, que es mucho más difícil de obtener que su huella digital.

Siga estos pasos para saber dónde está la configuración de Touch ID y desactivar el lector de huellas dactilares en su iPhone. Abra la aplicación Configuración y toque Touch ID & Passcode o Face ID & Passcode para desactivar Face ID.

Establecer bloqueo automático en 30 segundos

Cuanto más tiempo esté desbloqueado un iPhone, más tiempo tendrá alguien acceso sin restricciones a los datos del teléfono. Además de bloquear manualmente su iPhone cuando termine de usarlo, la mejor manera de asegurarse de que se bloquee lo antes posible es configurar la función de bloqueo automático en 30 segundos.

Así es como se bloquea automáticamente el teléfono antes:

- Abrir Configuración.

- Ir a Pantalla y brillo > Bloqueo automático.

- Toque 30 segundos (la opción más baja disponible).

Hacer que tu teléfono se bloquee automáticamente más temprano que tarde también es un excelente consejo para ahorrar batería.

Deshabilitar todos los accesos a la pantalla de bloqueo

Apple facilita el acceso a datos y funciones desde la pantalla de bloqueo del iPhone. En la mayoría de las situaciones, esto es genial: unos cuantos toques te llevan exactamente a donde quieres ir sin desbloquear el teléfono.

Sin embargo, si el teléfono no está bajo su control físico, estas funciones le dan a otros acceso a sus datos y aplicaciones. Desactivar el acceso a la pantalla de bloqueo simplifica un poco el teléfono porque no lo está utilizando en todo su potencial y aumenta la privacidad y la seguridad en general.

Para hacer que su teléfono sea más seguro desactivando el acceso a la pantalla de bloqueo, busque la opción Face ID & Passcode o Touch ID & Passcode en la aplicación Configuración y luego toque el botón junto a las funciones que desea editar (hacia la parte inferior de la pantalla), como Vista de hoy, Centro de notificaciones, Devolver llamadas perdidas, Responder con Mensaje y Monedero.

Solo abre la cámara desde la pantalla de bloqueo

Si toma fotografías con otras personas alrededor, como en un evento, evite desbloquear el teléfono. Si alguien lo toma mientras está desbloqueado, tendrá acceso completo al teléfono. Una configuración breve de bloqueo automático puede ayudar en esta situación, pero no es infalible (todavía hay un intervalo de 30 segundos antes de que se bloquee).

Lo único que puede hacer un ladrón con la aplicación Cámara desde la pantalla de bloqueo es tomar fotografías y ver las fotografías que tomó recientemente. Todas las demás tareas requieren el código de acceso.

Para iniciar la aplicación Cámara desde la pantalla de bloqueo, desliza el dedo de derecha a izquierda.

Configurar 'Buscar mi iPhone'

Find My iPhone protege sus datos si no tiene acceso físico al iPhone. No solo puede usar la función para localizar su teléfono perdido, sino que también elimina los datos de forma remota.

Después de configurar Find My iPhone, aprende a usar Find My iPhone para eliminar tus datos.

Configuración de privacidad

Los controles de privacidad integrados en iOS restringen el acceso de las aplicaciones, los anunciantes y otras entidades a los datos almacenados en las aplicaciones. En el caso de la defensa contra la vigilancia y el espionaje, estas configuraciones ofrecen algunas protecciones útiles.

Deshabilitar ubicaciones significativas

El iPhone aprende tus hábitos. Por ejemplo, aprende la ubicación GPS de su hogar y su trabajo para poder decirle cuánto tiempo tomará su viaje. Aprender estas ubicaciones frecuentes puede ser útil, pero esos datos también dicen mucho sobre dónde va, cuándo y qué puede estar haciendo.

Para hacer que sus movimientos sean más difíciles de rastrear, deshabilite Ubicaciones significativas en su iPhone:

- Abra la aplicación Configuración.

-

Ir a Privacidad > Servicios de ubicación > Servicios del sistema.

Image - Elija Ubicaciones significativas, o Ubicaciones frecuentes si no está ejecutando la versión más reciente de iOS.

- Toque Borrar historial.

-

Apague el interruptor de palanca Ubicaciones significativas.

Image

Evitar que las aplicaciones accedan a tu ubicación

Las aplicaciones que no son de Apple también pueden intentar acceder a los datos de ubicación de su iPhone. Esta característica puede ser útil, como cuando un buscador de restaurantes muestra qué restaurantes están cerca, pero también puede facilitar el seguimiento de sus movimientos.

Para evitar que las aplicaciones accedan a su ubicación, abra la aplicación Configuración y vaya a Privacidad > Servicios de ubicación . Desactive el interruptor de palanca Servicios de ubicación o toque la aplicación individual que desea restringir y elija Nunca.

Cerrar sesión en iCloud

Si tiene datos personales importantes almacenados en su cuenta de iCloud, cierre la sesión de iCloud si cree que existe la posibilidad de perder el control físico de su teléfono. Para cerrar sesión en iCloud desde su iPhone, abra Configuración, toque su nombre (o iCloud en dispositivos más antiguos), luego toque Cerrar sesión

Elimine sus datos antes de cruzar fronteras

EE. UU. Los agentes de Aduanas y Protección Fronteriza pueden solicitar a las personas que ingresan al país, incluso a los residentes permanentes legales, que brinden acceso a sus teléfonos como condición para ingresar al país. Si no quiere que el gobierno revise sus datos de camino al país, no deje información importante en el teléfono.

Antes de viajar, haga una copia de seguridad de los datos de su teléfono en iCloud. Una computadora también puede funcionar, pero si cruza la frontera con usted, también podría ser inspeccionada.

Una vez que esté seguro de que sus datos están seguros, restaure su iPhone a su configuración de fábrica. Este paso elimina todos sus datos, cuentas y otra información personal. Como resultado, no hay nada que inspeccionar en el teléfono.

Cuando su teléfono ya no esté en riesgo de ser examinado, restaure su copia de seguridad de iCloud y sus datos en el teléfono.

También puede ocultar fotos en nuestro teléfono y protegerlas con Touch ID o Face ID. Aprende cómo en Cómo ocultar fotos en iPhone.

Actualizar a la última versión de iOS

Cada nueva versión de iOS incluye mejoras con respecto a la anterior junto con importantes mejoras de seguridad que garantizan que el iPhone sea lo más seguro posible. Por ejemplo, el jailbreak del iPhone a menudo se logra aprovechando las fallas de seguridad en versiones anteriores de iOS. Sin embargo, si su teléfono siempre está actualizado, es probable que esas fallas de seguridad estén solucionadas.

Cada vez que hay una nueva versión de iOS, debe actualizar, suponiendo que no entre en conflicto con otras herramientas de seguridad que utiliza.